|

Esercitazioni > Solution Designer > Metodo di autenticazione Impostazione di OneLogin in Therefore |

Scroll |

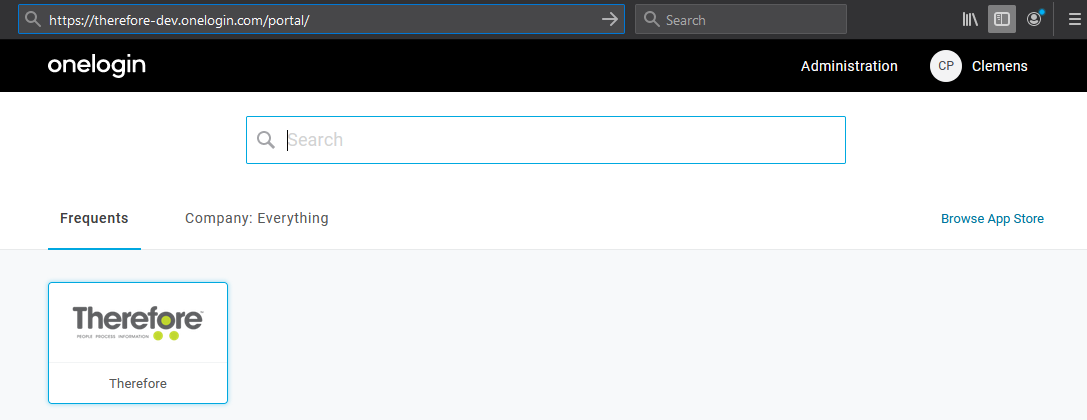

1.Prima di poter impostare OneLogin in Therefore™, è necessario creare una nuova applicazione nel portale Amministrazione di OneLogin.

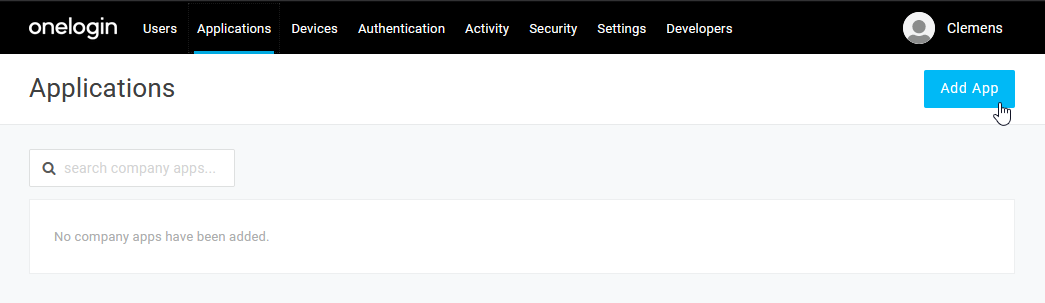

2.Aggiunta di una nuova applicazione

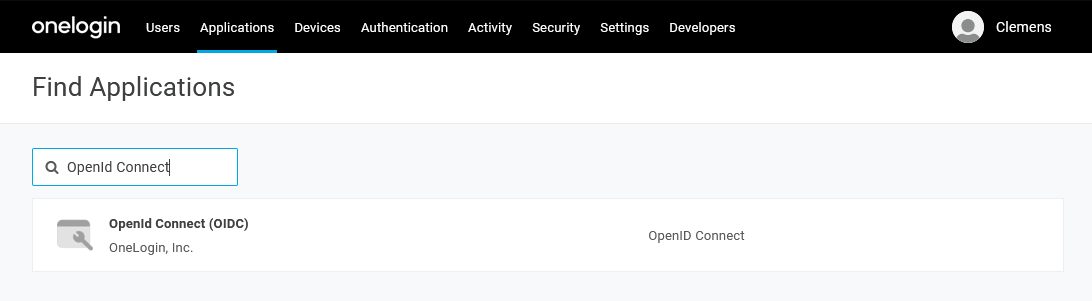

3.Cercare l'applicazione “OpenId Connect” di OneLogin e selezionarla.

4.A questo punto, è possibile rinominare l'applicazione “Therefore”, per indicare chiaramente l'uso previsto di questa applicazione OIDC:

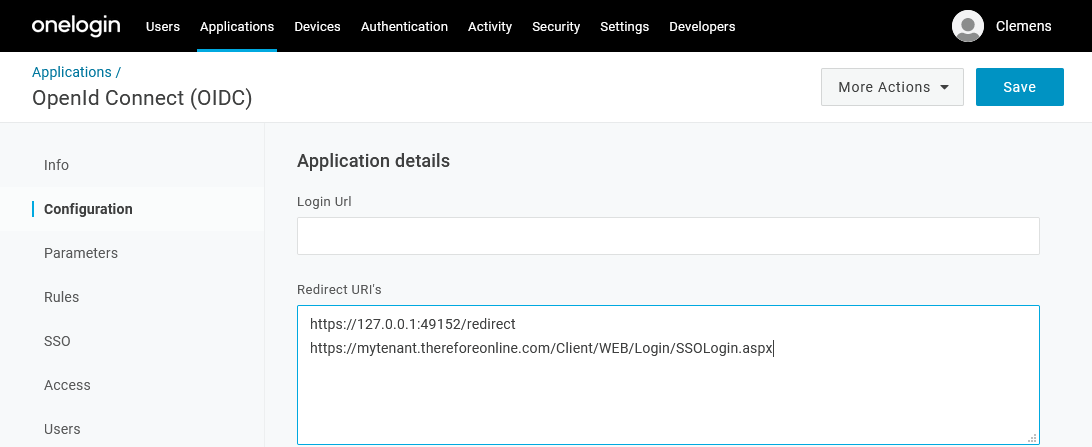

5.È anche possibile aggiungere immagini e descrizioni, come opzione facoltativa. Al termine, fare clic su Salva. Una volta salvata l'applicazione, la sezione Configurazione permette di specificare gli URL di reindirizzamento richiesti da Therefore. Prestare attenzione, in quanto viene fatta distinzione tra maiuscole e minuscole.

Il primo URL è necessario per il client Therefore™ installato e di fatto è un segnaposto, in quanto il reindirizzamento non viene eseguito. Il secondo URL è necessario per il client web Therefore™ e deve essere modificato così da corrispondere al locatario + dominio TFO o all'URL on-premise.

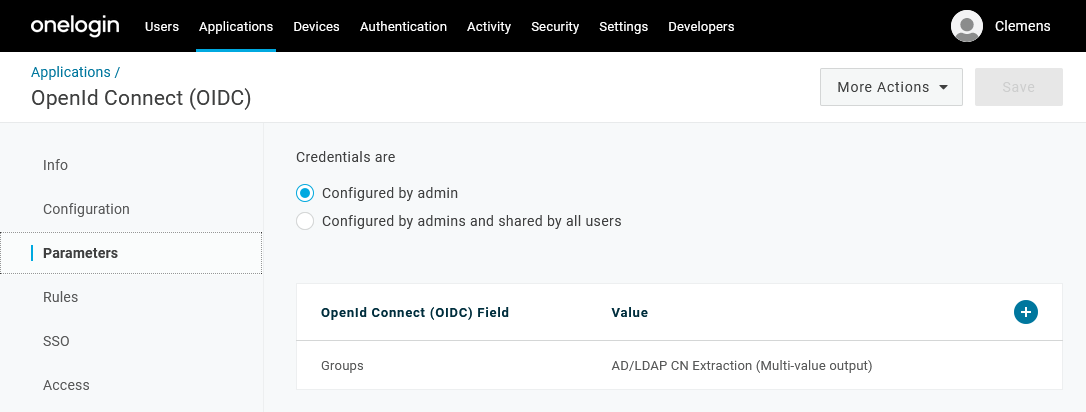

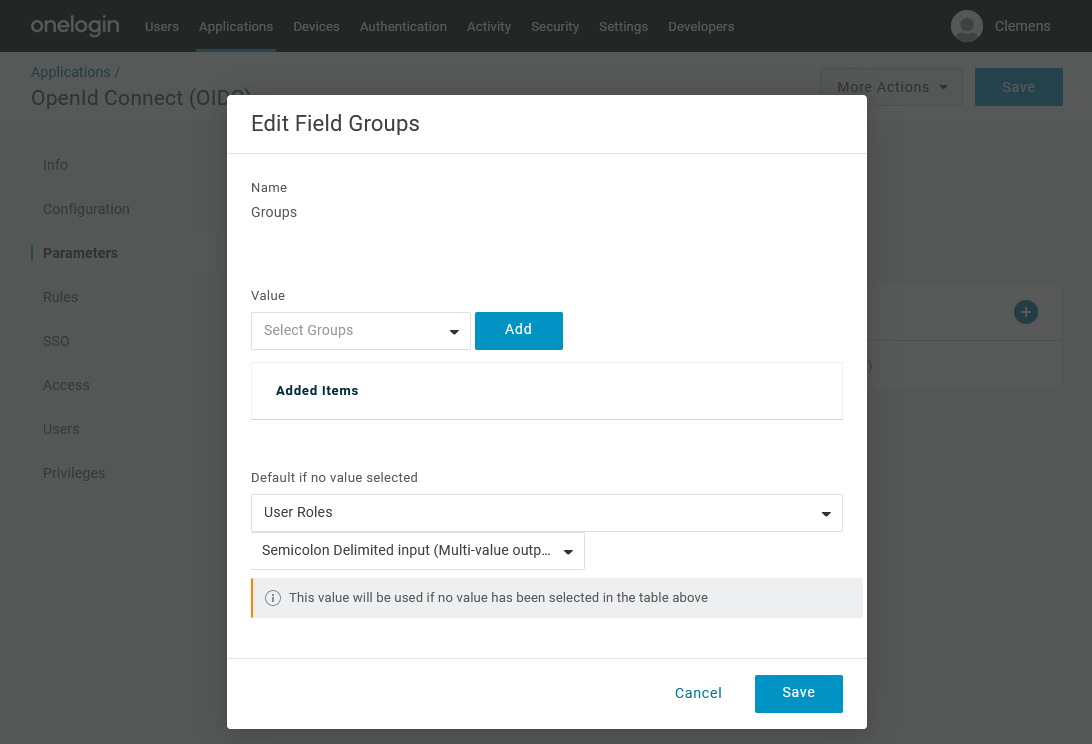

6.La sezione Parametri contiene già un campo Gruppi, ma è necessario modificarlo in modo tale che restituisca ruoli e non gruppi.

7.Il valore predefinito deve essere modificato in “User Roles” (Ruoli utente) con “Semicolon Delimited input (Multi-value output)” (Input delimitato da punto e virgola - Output multivalore) Se le impostazioni sono corrette, Therefore™ ottiene i ruoli utente direttamente al momento dell'autenticazione, senza necessità di ulteriori richieste all'API.

8.Nella sezione SSO, i campi ‘Application Type’ (Tipo di applicazione) e ‘Authentication Method’ (Metodo di autenticazione) possono rimanere entrambi ai rispettivi valori predefiniti, ossia “Web” e “Basic”. L'ID client verrà richiesta nel passaggio successivo, ossia per configurare il provider della directory esterna in Therefore™.

9.Per far sì che gli utenti possano accedere a questa nuova applicazione, andare alla sezione Accesso e applicare un ruolo. Tutti gli utenti a cui è assegnato tale ruolo potranno utilizzare l'applicazione. In alternativa, è possibile concedere l'accesso a singoli utenti, non tramite la sezione Utenti dell'applicazione, ma dal menu Utenti, modificando le applicazioni a disposizione dell'utente.

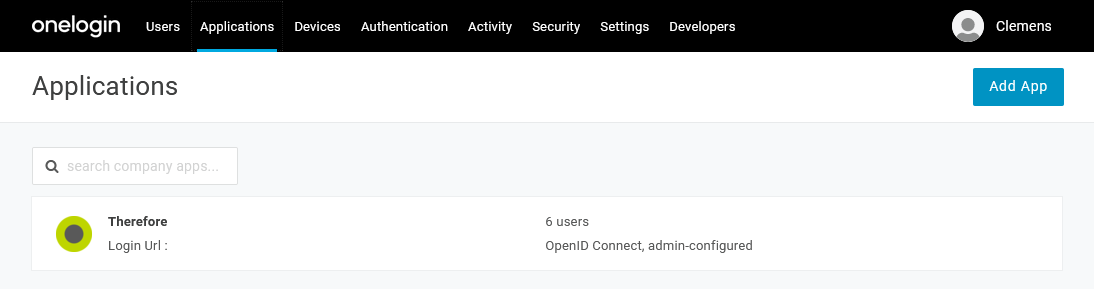

10.Nella voce del menu "Applicazioni comparirà la nuova applicazione, oltre all'indicazione del numero di utenti autorizzati a farne uso.

Come si creano le credenziali API in OneLogin, da utilizzare con Therefore™?

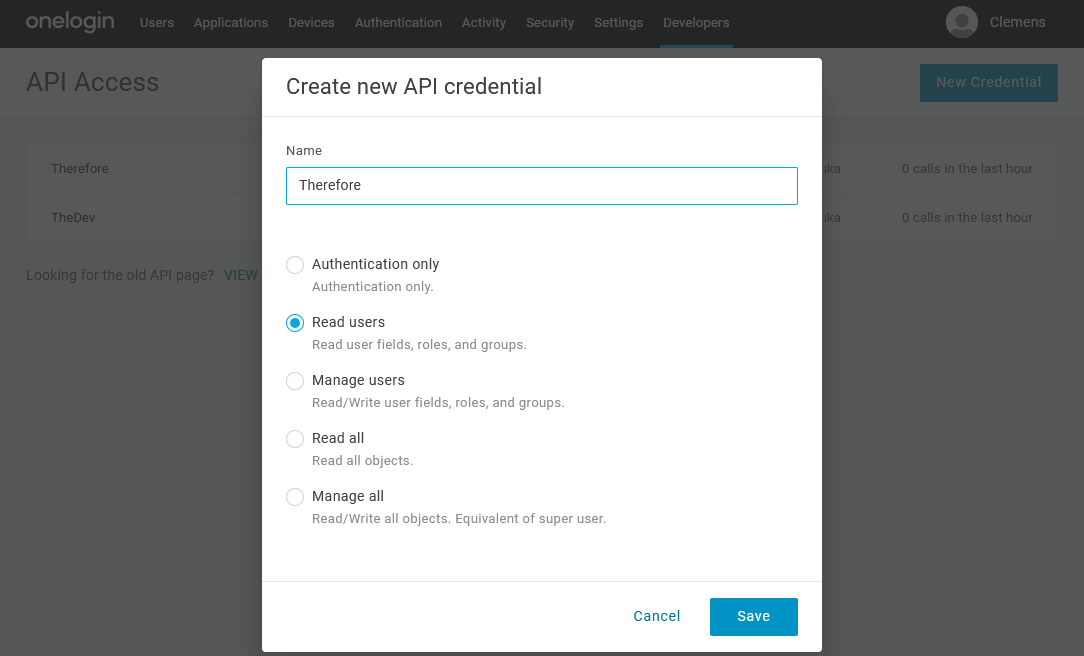

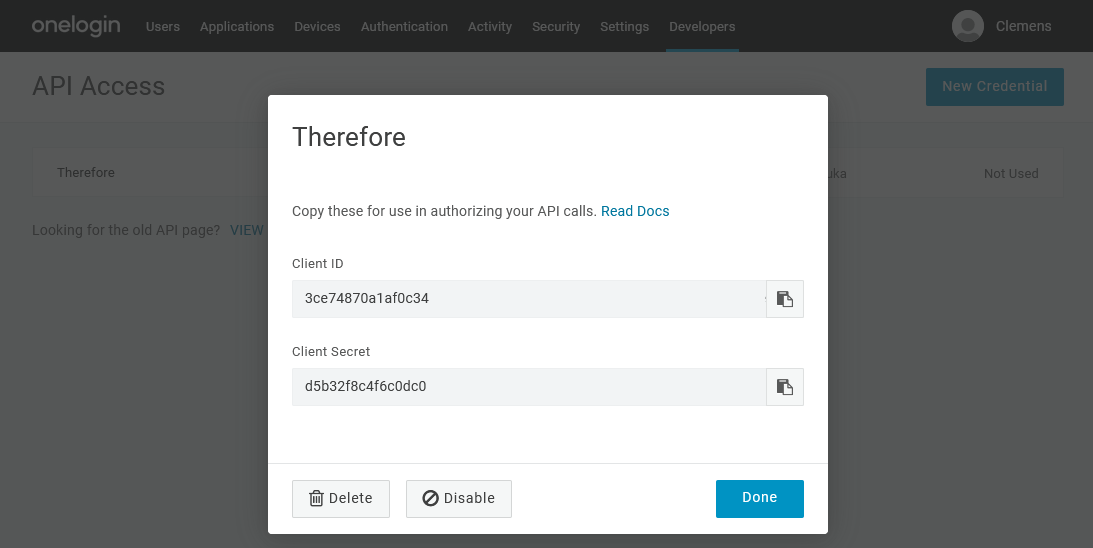

1.Therefore™ richiede l'accesso all'API per acquisire informazioni su utenti e ruoli da OneLogin. Accedere al portale Amministrazione di OneLogin, alla voce Developers (Sviluppatori), API Credentials (Credenziali API) e fare clic su "New Credential" (Nuove credenziali). La selezione "Read users" (Utenti, sola lettura) è sufficiente per Therefore™.

2.Una volta fatto clic su "Save" (Salva), vengono generati e visualizzati l'ID e il codice segreto del client. Per configurare OneLogin in Therefore™ è necessario specificare entrambi i valori.

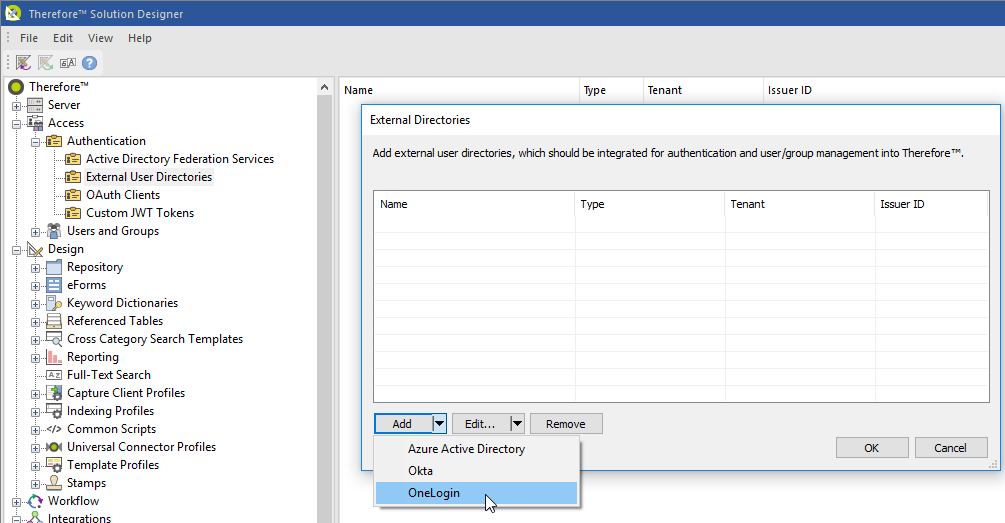

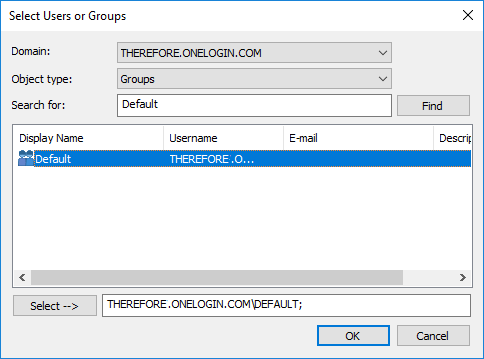

Come si aggiunge la directory OneLogin in Therefore™ Designer?

1.Accedere a Directory utente esterne e aggiungere una nuova directory OneLogin. 2.Dal pulsante Aggiungi selezionare OneLogin.

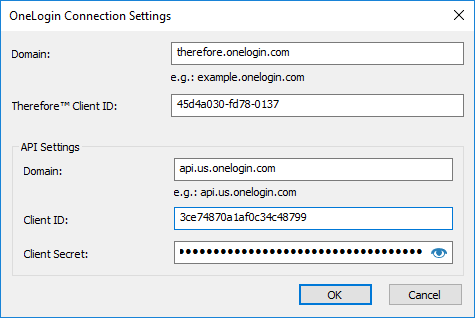

Dominio: Il dominio OneLogin dell'utente (ad es. therefore.onelogin.com) ID del client Therefore™: l'ID client dell'applicazione OIDC configurata nelprimo passaggio. Impostazioni API – Dominio: l'URL dell'API varia in base alla regione, in base al luogo di residenza dell'account OneLogin. Impostazioni API – ID/segreto client: l'ID o il segreto client generati dalle credenziali API configurate nelsecondo passaggio. |

|---|

In caso di installazione on-premise, il server web deve essere configurato in modo tale da consentire il collegamento a OneLogin.

1.Configurare l'URL di reindirizzamento nell'applicazione OIDC per Therefore™ come descritto nelprimo passaggio.

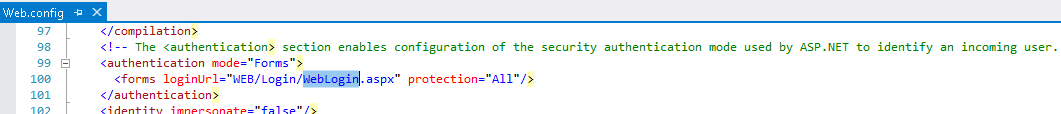

2.Aprire il file web.config nella directory del client web (di norma in C:\inetpub\wwwroot\TWA\Client).

3.Cercare “<authentication mode="Forms">” e assicurarsi che “loginUrl” sia impostato su “WEB/Login/WebLogin.aspx” e non su “WEB/Login/WinLogin.aspx”

4.Il client web deve offrire il provider esterno configurato:

|

Come si implementano le impostazioni di connessione per il client Therefore™ installato?

Come si implementano le impostazioni di connessione per il client Therefore™ installato?

1.Per far sì che i client Therefore™ si colleghino a OneLogin, aprire le impostazioni di connessione, immettere l'URL del servizio web XML e selezionare il provider di autenticazione OIDC generico.

2.Per recuperare dal server le impostazioni di connessione OpenID, fare clic sul pulsante Aggiorna dal server.

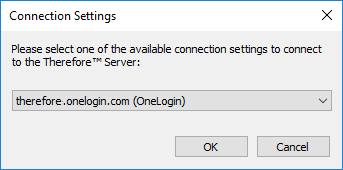

3.Se è configurata più di una directory esterna il sistema chiede all'utente quale sia il provider da utilizzare:

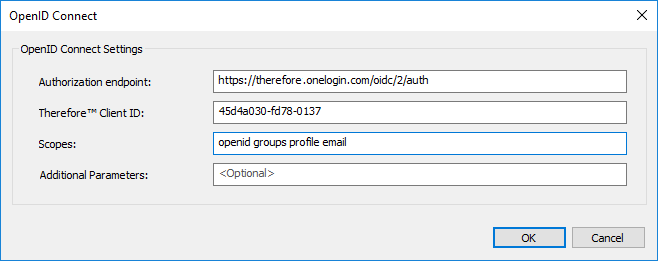

4.Per verificare di nuovo che la configurazione sia stata eseguita correttamente, fare clic su Impostazioni… per visualizzare le impostazioni OpenID Connect:

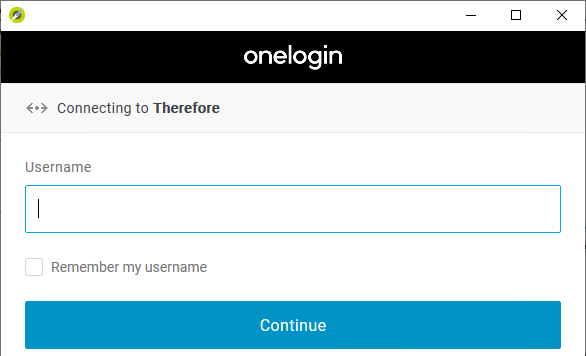

5.Ora, avviando Therefore™ Navigator (o un altro client), compare la finestra di dialogo di accesso di OneLogin.

|

|---|

© 2024 Therefore Corporation. Tutti i diritti riservati.