|

Integrazione di Azure Active Directory con Therefore™ |

Scroll |

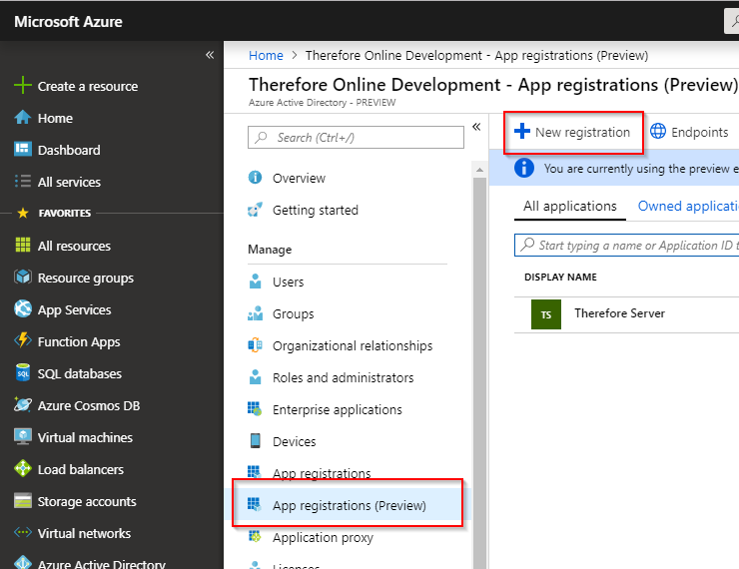

1.Preparativi in Azure Active Directory: per il token OpenId Connect è necessario creare un nuovo ID client nel tenant Azure. Questo è un prerequisito obbligatorio per consentire il funzionamento di questa funzionalità. Di seguito sono riportate le istruzioni passo per passo per creare tale applicazione client per Therefore™.

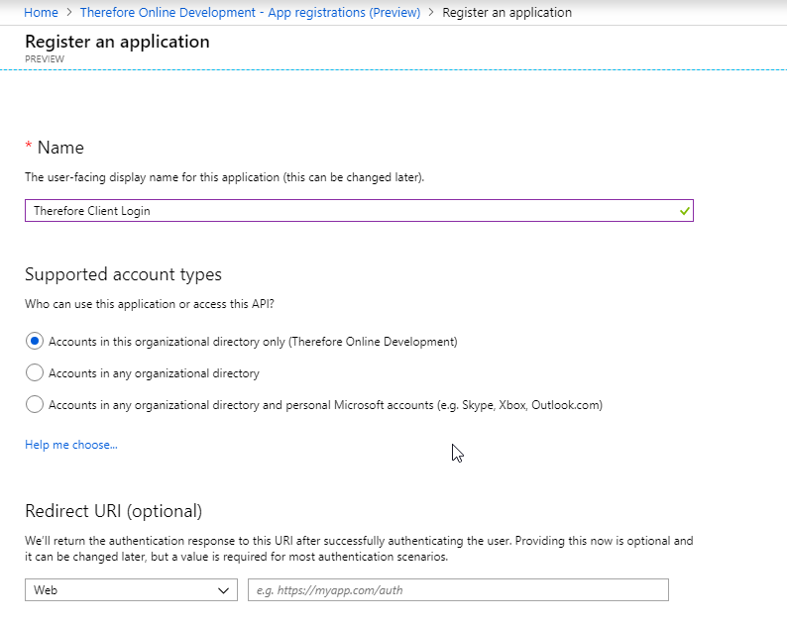

2.Registrare una nuova app. Il 'Nome' può essere scelto a piacere, NON deve essere un 'login client di Therefore'.

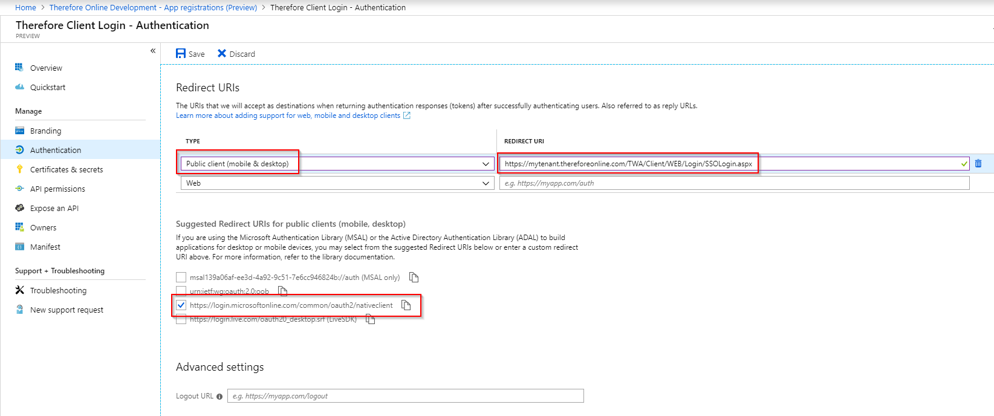

3.Aggiungere un nuovo URI di reindirizzamento per i client pubblici e mobile. L'URI deve puntare alla pagina del client web Therefore™ "Client/WEB/Login/SSOLogin.aspx" dell'installazione client web del cliente e al locatario (tenant) corretto, ad es. https://mytenant.thereforeonline.com/Client/WEB/Login/SSOLogin.aspx. In "Suggested Redirect URIs for public clients (mobile, desktop) (URI di reindirizzamento suggeriti per client pubblici (mobile, desktop), scegliere "https://login.microsoftonline.com/common/oauth2/nativeclient"

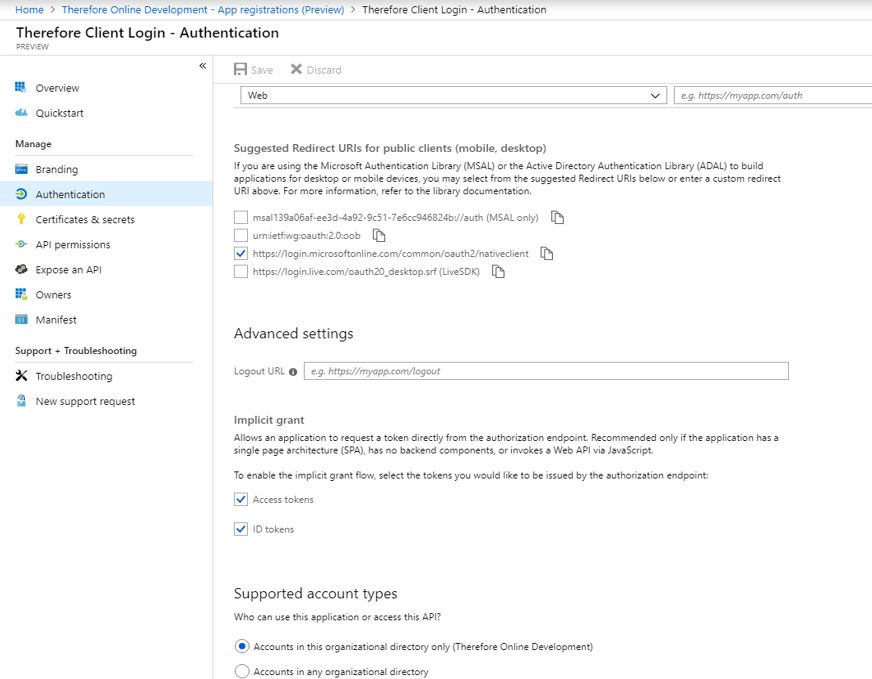

4.Nella sezione Implicit Grant (Consenso implicito), assicurarsi che Access tokens (Token di accesso) e ID tokens (Token ID) siano selezionati e che 'Supported account types' (Tipi di account supportati) sia impostato su Accounts in this organizational directory only (Solo gli account in questa directory organizzativa).

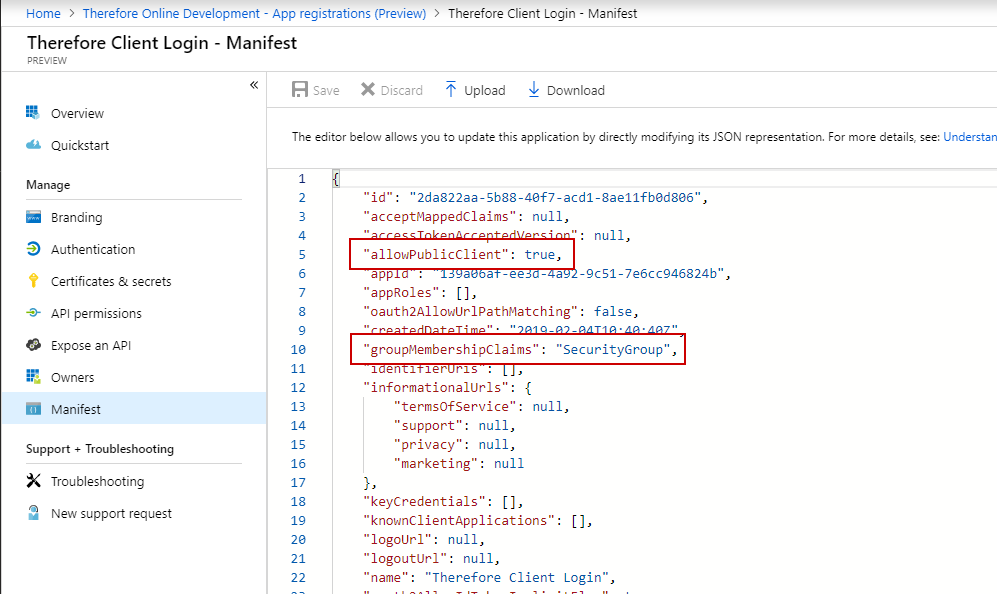

5.Nella sezione Manifest (Manifesto), cambiare il valore di allowPublicClient da null a true e quello di groupMembershipClaims da null a SecurityGroup.

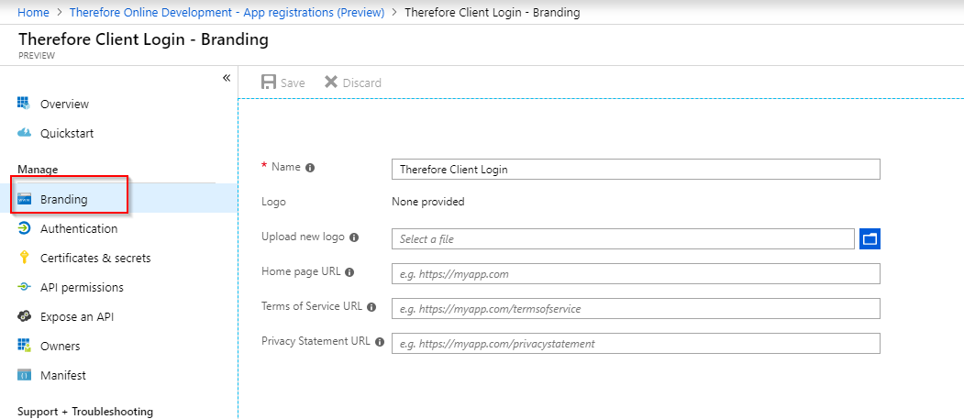

6.Facoltativo: nella scheda Branding, cambiare le impostazioni nel modo desiderato.

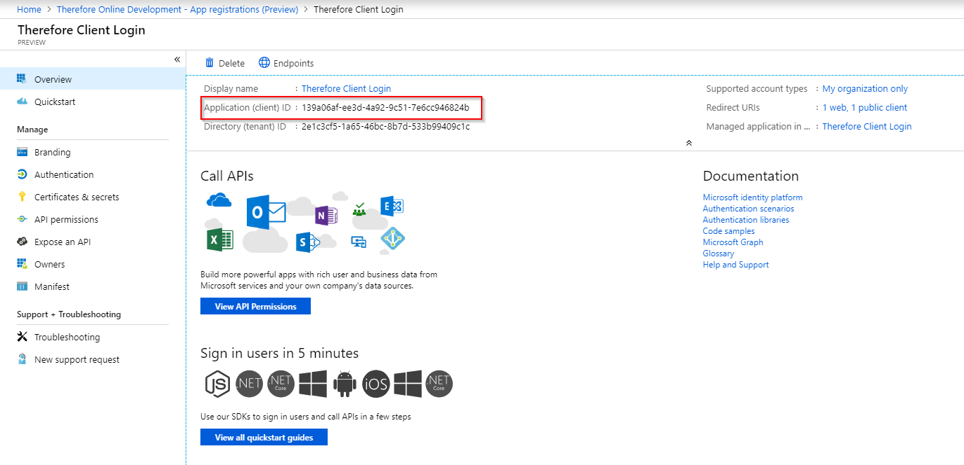

7. Nella sezione Overview (Panoramica), prendere nota dell'ID client. Sarà necessario nel passaggio successivo.

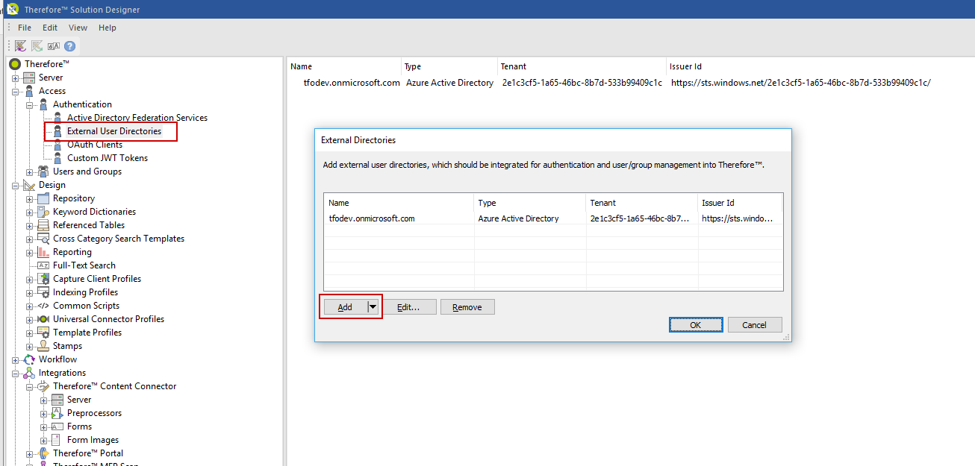

8.Stabilire una connessione in Therefore™ Solution Designer facendo doppio clic sul nodo Directory utente esterne. Quindi, fare clic su Aggiungi e selezionare l'opzione Azure Active Directory.

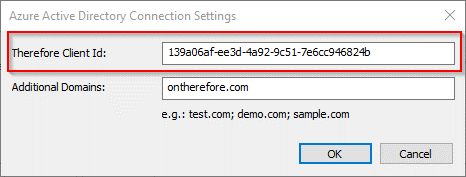

9.In ID client Therefore, immettere l'ID (client) applicazione creato in precedenza. È necessario specificare un dominio aggiuntivo se la directory Azure AD contiene utenti di domini esterni (ovvero aggiunti tramite il servizio Azure AD Connect > Synchronization). Ad esempio: se la directory contiene utenti come testuser@tfodev.onmicrosoft.com e anche utenti come test@ontherefore.com, ontherefore.com deve essere aggiunto nel campo Domini aggiuntivi. Fare clic su OK per stabilire la connessione.

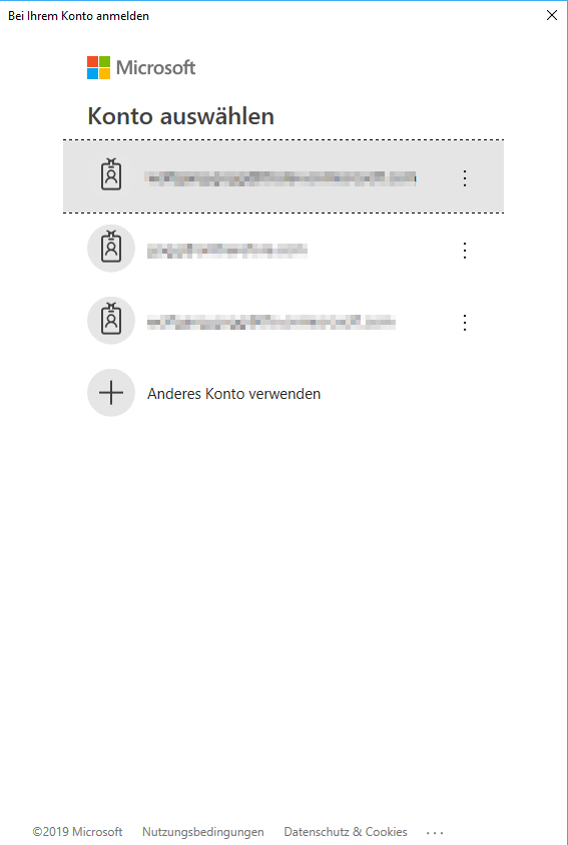

10.Dopo aver fatto clic su OK nella finestra precedente, viene visualizzata una schermata di accesso. Accedere con un account provvisto di diritti amministrativi per la Azure Active Directory da integrare. Saranno visualizzate due finestre di dialogo di accesso. Entrambe sono richieste e devono essere accettate. La prima serve per consentire a Therefore™ di accedere al tenant di Azure Active Directory. La seconda permette di consentire l'accesso alle informazioni del profilo utente per il login OpenId.

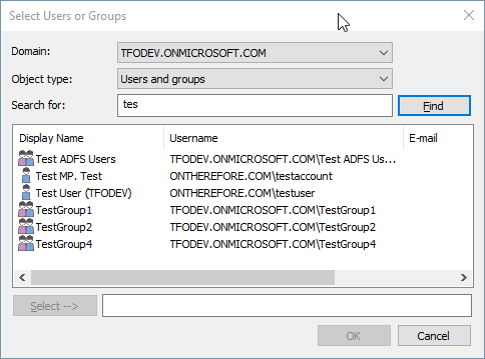

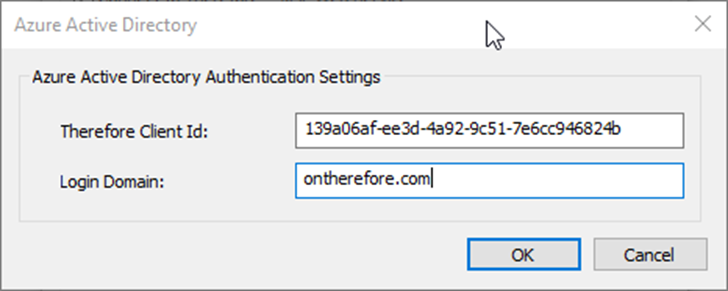

11. Una volta stabilita la connessione, è possibile accedere al nuovo dominio dalle finestre di selezione utente o gruppo allo scopo di selezionare gli utenti e i gruppi richiesti e concedere loro le autorizzazioni appropriate.

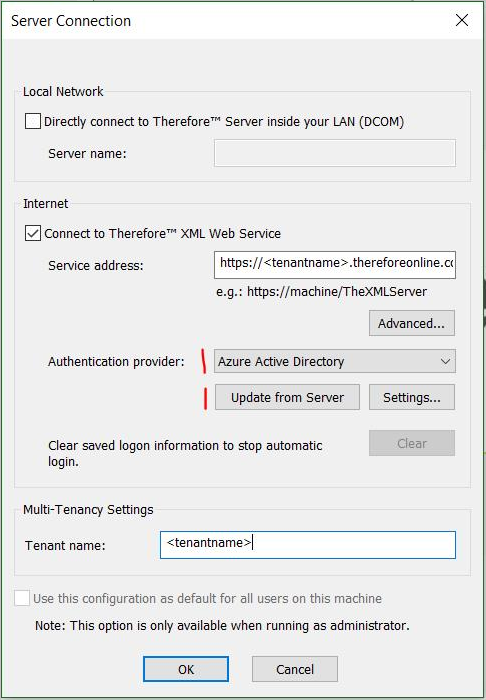

12. Quando la connessione a Therefore™ avviene tramite un'applicazione client installata, è necessario configurare le impostazioni di connessione. Per Accedi mediante, selezionare Azure Active Directory, quindi fare clic su Impostazioni.

13.L'ID client Therefore deve essere impostato sullo stesso ID applicazione creato nella fase di preparazione, che era stato anche aggiunto alla configurazione in Therefore™ Solution Designer.

14. Dominio di accesso può rimanere vuoto ed è richiesto solo se viene configurata la funzionalità SSO (vedere https://docs.microsoft.com/en-us/azure/active-directory/hybrid/how-to-connect-sso). Per abilitarla, è necessario impostare qui il dominio di accesso corretto. Ad esempio, per testuser@ontherefore.com, il dominio di accesso sarebbe ontherefore.com. |

|---|

|

L'interfaccia utente client predefinita per l'accesso è basata su web. È richiesta espressamente per l'autenticazione multifattoriale (MFA). Se non si usa l'autenticazione MFA, un utente può anche utilizzare la finestra di login non web convenzionale impostando una chiave di registro, come indicato di seguito. Tuttavia, questo tipo di approccio è sconsigliato.

HKEY_CURRENT_USER\Software\Therefore\Client\EnableSSOWebUi = 0

Questo valore di registro disabilita la finestra di dialogo web. Se l'autenticazione MFA è abilitata, questo tipo di login non è comunque possibile. |