|

Mise à jour du concept de sécurité |

Scroll |

Comment remplacer le concept de sécurité utilisé dans Therefore™ par le contrôle d’accès basé sur les rôles ?

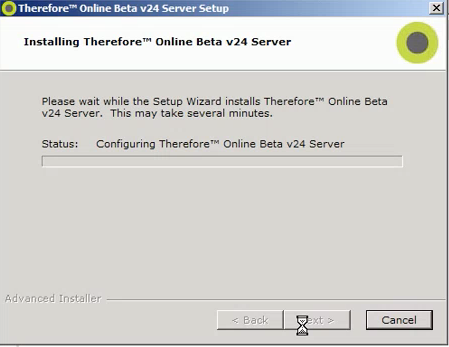

1.Fermez l'ancienne version de Therefore™ (Therefore™ 2019, par exemple) qui utilise encore les fonctions de sécurité classiques, puis démarrez le processus de mise à niveau vers Therefore™ 2020.

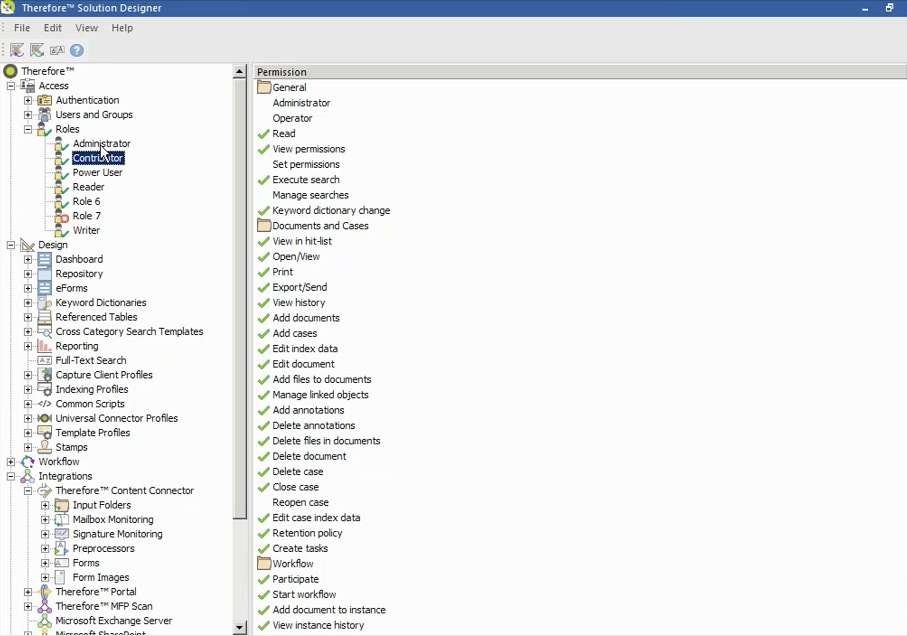

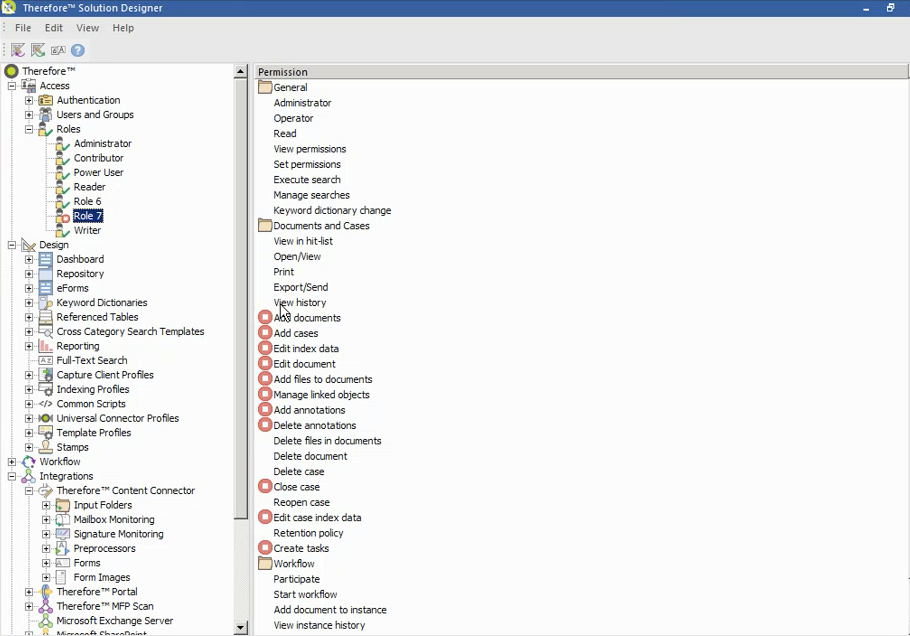

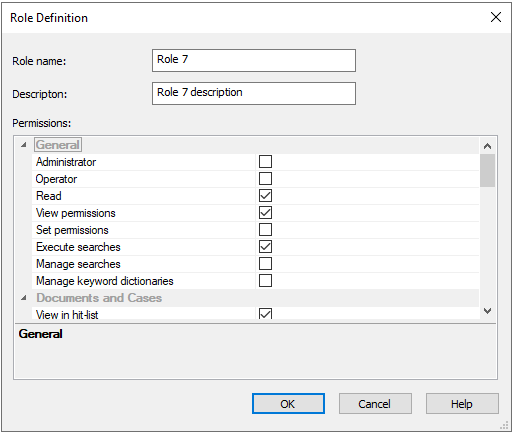

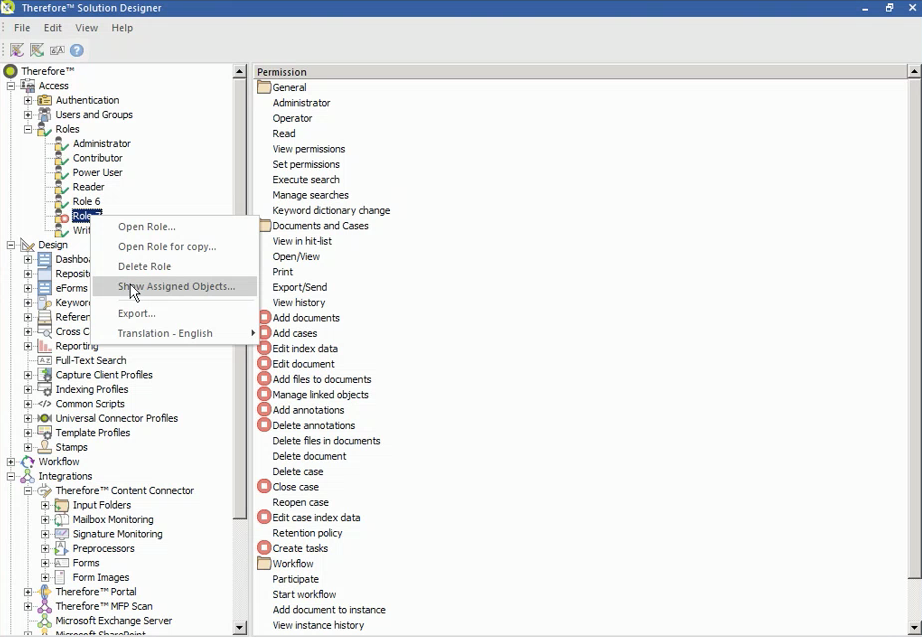

2.Dans Therefore™ 2020, un nouveau nœud Rôles est affiché sous Accès. Il contient plusieurs rôles identifiés pré-installés tels qu'Administrateur, Contributeur, etc. Si toutefois la version précédente de Therefore™ contenait des permissions définies, elles sont affichées en tant que rôles numérotés dans Therefore™ 2020 (« Rôle 6 », « Rôle 7 », etc.).

|

Remarque :

• Suite à une mise à jour, les configurations de sécurité importées d'une version antérieure de Therefore™ continuent à être pleinement opérationnelles dans Therefore™ 2020. Sous le nœud Rôles, ces configurations de sécurité définies dans une version antérieure sont affichées sous forme de rôle numéroté (« Rôle 6 », « Rôle 7 », etc.) et sont considérées comme des rôles associés aux permissions « Autoriser » (représentées par une coche verte

•Le nombre de rôles créés par le système est conçu pour être minimal. Si par exemple plusieurs utilisateurs possèdent les mêmes paramètres de permissions dans la version classique, le même rôle leur est attribué dans le nouveau modèle basé sur les rôles suite à la mise à niveau. Toutefois, après la mise à niveau vers Therefore™ 2020, les configurations de sécurité (issues de la version antérieure) peuvent afficher plusieurs rôles numérotés sous le nœud Rôles. Ces rôles peuvent cependant être réduits en nombre si vous les vérifiez et que vous les remplacez par un rôle défini existant. |

|

Exemples :

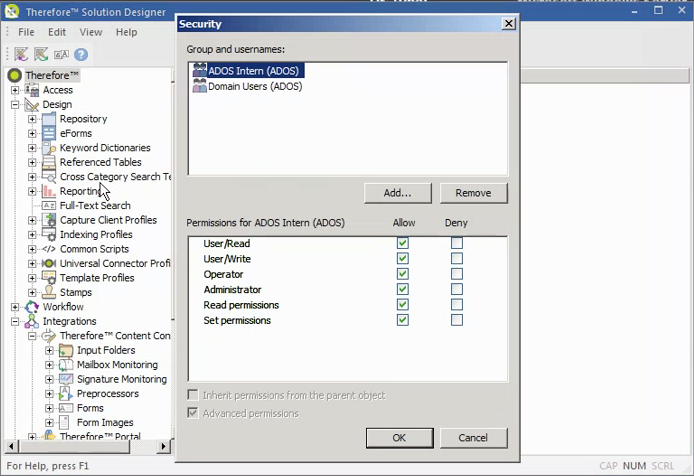

Exemple de rôle identifié pré-installé :

Exemple de rôle numéroté défini importé d'une version antérieure de Therefore™ :

|

|

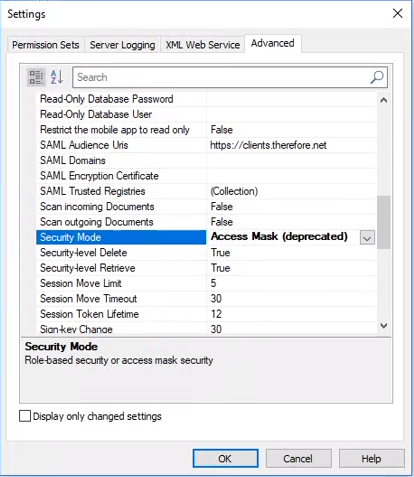

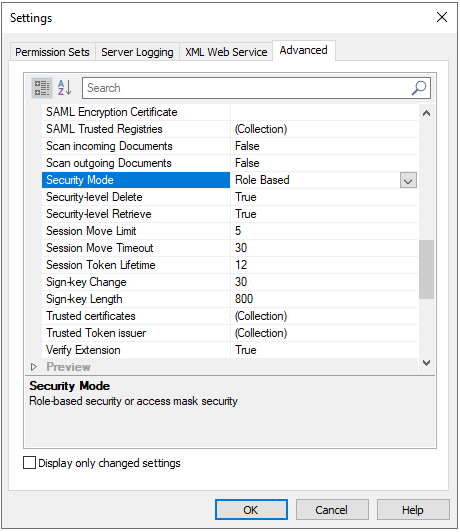

Remarque : après la mise à jour, le paramètre par défaut sous « 'Mode de sécurité » dans les paramètres avancés sera Masque d'accès (obsolète). Le concept de sécurité classique demeure pleinement opérationnel (identique à la version antérieure), mais un nouveau nœud Rôles sera disponible sous Accès. Le mode de sécurité classique « Masque d'accès » fonctionne en réalité avec le système basé sur les rôles en arrière-plan : le mode classique met en œuvre les fonctions de sécurité des versions antérieures de Therefore™ en utilisant les configurations définies dans le système basé sur les rôles. Le mode de sécurité classique « Masque d'accès » fonctionne en réalité avec le système basé sur les rôles en arrière-plan : le mode classique met en œuvre les fonctions de sécurité des versions antérieures de Therefore™ en utilisant les configurations définies dans le système basé sur les rôles. Il s'agit en fait d'une émulation de l'ancien concept de sécurité basée sur RBAC.

|

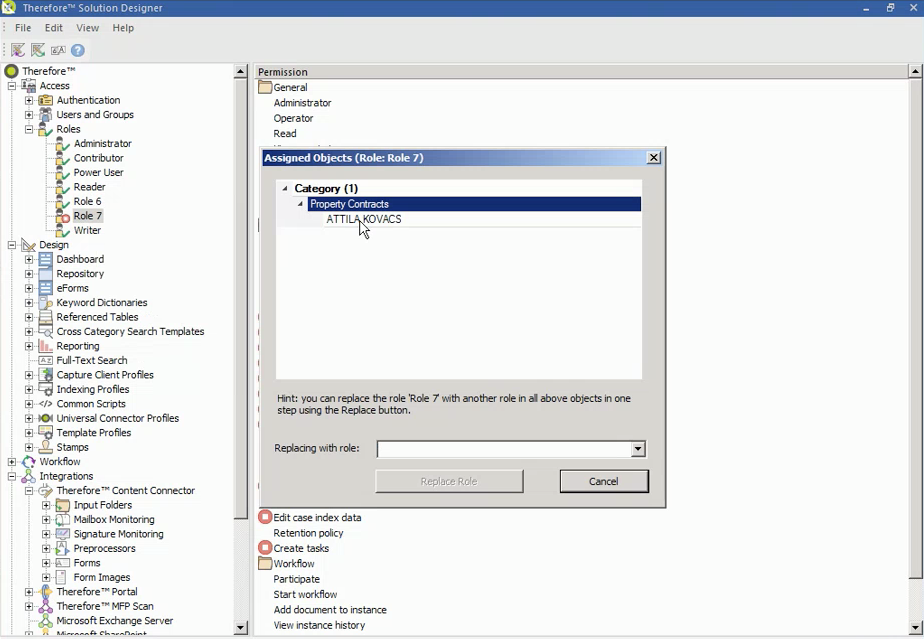

3.Pour découvrir comment l'ancienne configuration a été convertie en rôle dans le nouveau concept de sécurité, cliquez avec le bouton droit de la souris sur le rôle en surbrillance, puis cliquez sur Afficher les objets assignés.

4.La boîte de dialogue Objets assignés s'affiche et permet à l'administrateur de vérifier l'utilisateur assigné à l'objet spécifique. L'administrateur peut alors assigner un autre rôle à l'utilisateur en sélectionnant une option dans la liste déroulante libellée « Remplacer par le rôle ».

|

Remarque : il est également possible de modifier la permission associée au rôle en ouvrant la boîte de dialogue Définition du rôle.

|